내 방화벽의 영향을 받고있는 클라이언트에서 특정 외부로 나가는 것을 방지하기 위한

아웃바운드 설정임

결론적으로 말하자면 --direct 옵션을 사용해야 하고 옵션의 편의성 자체는 iptables가 더 편한 것 같다

추후에는 iptables가 사라질지 모르긴 하지만 아직은 ㅠㅠ

먼저

# firewall-cmd --riect --get-all-rules

아무 결과도 안나올거임

인바운드 정책 리스트를 조회하는

# firewall-cmd --zone=? --list-all명령어와는 차이가 있음

설정해놓은 옵션이 없으니 암것도 조회가 안될거고

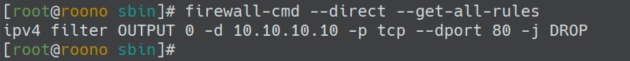

10.10.10.10에 대한 룰을 추가하면됨 , iptables와 firewall rule family 명령어를 합쳐놓은듯한 느낌 ㅠ

# firewall-cmd --direct --permanent --add-rule ipv4 filter OUTPUT 0 -d 10.10.10.10 -p tcp --dport 8080 -j DROP아웃바운드 도착지 10.10.10.10 tcp 프로토콜 80포트에 대한 외부요청을 DROP 시키겠다는 뜻이다

정상적으로 success가 나왔으면 방화벽 리로드를 해준다

# firewall-cmd --reload그 후

다시 조회한다

# firewall-cmd --get-all-rules

물론 ip는 자신의 테스트 환경에서 curl로 응답을 날려보면 된다.

'Linux > Rocky 8.10' 카테고리의 다른 글

| [Rocky] ssh 패스워드 없이 접속 - 공개키 접속 (1) | 2024.11.04 |

|---|---|

| [Rocky] iptables 방화벽 설정 (0) | 2024.09.05 |

| [Rocky] firewall 방화벽 설정 (0) | 2024.08.27 |

| [Rocky] FTP 설치 및 보안 설정 (0) | 2024.08.23 |

| [Rocky] 유저 생성 및 디렉터리 자동 생성 (0) | 2024.08.22 |